Les attaques informatiques évoluent de la même manière que le numérique. Il faut donc trouver des solutions adéquates pour une protection maximale de ses données. Comment protéger vos données et vos systèmes informatiques ? Veuillez tout savoir ici.

Plan de l'article

Avoir un mot de passe de qualité

Les mots de passe sont la première chose à laquelle vous devez penser lorsqu’on parle de protection des données et des systèmes informatiques. En effet, selon des études, les mots de passe faibles sont la plupart du temps, piratés. Lorsque c’est le cas, vos informations et autres données se retrouvent en danger. Pour éviter ce genre de risque, vos divers mots de passe doivent comporter au moins 12 caractères. Ceux-ci doivent en plus être composés de majuscules, de minuscules et de chiffres pour un mot de passe sécurisé. De même, les mêmes mots de passe ne doivent pas être utilisés pour différents comptes. Dans ces cas, il est plus facile de détenir votre mot de passe.

A lire en complément : Zaniob ne fonctionne plus ? Nouvelle adresse et comment accéder à zaniob.com (ex Grizox)

Lutter contre la perte de données

La perte de données est aussi un risque auquel doivent faire face autant les entreprises que les particuliers. Une panne de matériel, un incendie ou tout autre dommage peut être causé au système informatique à tout moment. Vous devez alors l’anticiper pour une protection maximale de vos données et informations. Pour cela, des espaces stockage spécifiques de données sont votre meilleur allié.

En cas de catastrophe naturelle ou d’incendie, vous pourrez toujours conserver vos données. Retenez que pour une sécurisation optimisée, vous pouvez opter pour des sauvegardes automatiques en plus des sauvegardes manuelles. Par ailleurs, pour lutter contre la perte de donnée, vous devez veiller à la protection de vos équipements portables. Par exemple, vos ordinateurs portables ne peuvent être connectés qu’à des équipements de confiance. De même, en cas de défectuosité, vous devez vous assurer que les serveurs ne peuvent pas être récupérés.

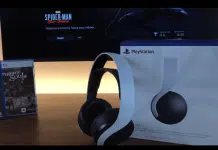

Lire également : Quel casque choisir pour jouer sur PS5 ?

Avoir des postes de travail sécurisés

La sécurité des postes de travail est primordiale lorsque vous souhaitez protéger vos données et informations. Chaque poste de travail doit alors avoir un antivirus. Celui-ci va servir à le protéger contre les logiciels malveillants qui peuvent altérer les postes ou les données. Aussi, après un certain temps d’inactivité, les postes doivent être programmés pour un verrouillage automatique. Vous pouvez également interdire le téléchargement de certains fichiers sur les postes sensibles. C’est une action qui va amoindrir l’insertion des clés USB dans ces postes et aussi lutter contre une probable invasion de logiciels malveillants. Une autre méthode pour renforcer la sécurité des postes de travail, c’est d’inciter chaque employé à protéger son poste. Lorsqu’il ne s’en sert plus, il devra le verrouiller afin d’éviter au maximum les utilisations frauduleuses. Cela est également idéal pour empêcher le lancement automatique de certaines applications.

Faire un audit de sécurité

L’audit de sécurité est utile dans bien de cas. Il est réalisé par un fournisseur de services de sécurité. Il se charge de faire une analyse complète de votre ancien système de sécurité et d’y noter les différentes failles. Ce faisant, il pourra proposer des solutions adéquates pour une optimisation optimale. Il établit un rapport dans lequel est mentionné tout ce qu’il a constaté dans votre système et les améliorations à faire.

Mettre en place une politique de sauvegarde régulière

La politique de sauvegarde régulière est un autre élément clé pour protéger vos données et systèmes informatiques. Elle consiste en la mise en place d’un plan de sauvegarde régulier des informations importantes stockées sur les ordinateurs ou les serveurs. Cette action permettra, une fois encore, de réduire le risque lié à l’effacement accidentel ou aux attaques malveillantes.

Vous devez utiliser des supports externes fiables pour la sauvegarde des informations critiques. Les supports tels que les disques USB sont très pratiques mais peuvent être endommagés facilement, entraînant ainsi une perte totale des données sauvegardées.

Pour éviter cela, il est recommandé d’utiliser des solutions plus professionnelles comme les bandes magnétiques (Tape), qui sont conçues spécialement pour la réalisation de copies sécurisées et leur stockage sur le long terme. Ces dernières doivent être conservées dans un lieu sûr, éloigné du lieu habituel de travail afin qu’en cas d’incendie ou autre catastrophe naturelle affectant le local où se trouvent les ordinateurs, ces supports ne soient pas détruits avec eux.

Pensez toujours à faire plusieurs copies de vos fichiers importants : une première copie sera effectuée quotidiennement sur votre premier support externe (USB par exemple) tandis que tout ce qui concerne les documents sensibles devra être archivé périodiquement, soit hebdomadairement, soit mensuellement, sur deux autres types différents de médias externes : disque dur externe et bande magnétique, par exemple.

Un point crucial lorsqu’il s’agit de la sauvegarde des données est la récupération des informations. Il faut donc faire aussi un test complet sur tout support avant sa mise en service pour vérifier que les données ont été correctement transférées et qu’il n’y a pas d’erreur dans leur intégrité.

En résumé, une politique de sauvegarde régulière permettra d’avoir l’esprit tranquille quant à la protection de vos données sensibles. Elle consiste à élaborer un plan rigoureux pour la copie des fichiers importants ainsi que leur stockage sur différents supports externes afin d’éviter toutes perturbations éventuelles et garantir leur disponibilité en toute circonstance.

Sensibiliser les utilisateurs aux risques de sécurité informatique

La sensibilisation des utilisateurs est un élément incontournable pour protéger vos données et systèmes informatiques. Effectivement, les employés sont souvent la première ligne de défense face aux attaques malveillantes.

Pensez à bien leur expliquer les risques encourus en cas d’erreurs ou de négligences tels que le partage d’un mot de passe, l’utilisation d’une clé USB personnelle non sécurisée, l’ouverture d’un email frauduleux ou encore le téléchargement sur internet.

Un bon moyen pour sensibiliser les utilisateurs est la mise en place régulière de formations à la sécurité informatique. Celles-ci peuvent être dispensées par des experts internes ou externes et permettront aux employés d’apprendre à identifier rapidement une menace potentielle et à réagir efficacement en conséquence.

Une autre solution consiste aussi à envoyer périodiquement des messages rappelant quelques règles basiques telles que : ne jamais cliquer sur un lien suspect dans un email, utiliser uniquement ses propres appareils électroniques professionnels, changer régulièrement son mot de passe, etc.

Pensez également à bien signaler la perte ou le vol du poste professionnel contenant des informations critiques (clients/projets). Ces dernières devront être notifiées immédiatement au service informatique. Ce dernier pourra prendre toutes les mesures nécessaires pour garantir la protection des données concernées.

Pensez à bien sensibiliser les employés à la protection des données et systèmes informatiques. Les employés étant souvent le maillon faible dans la sécurité IT, leur sensibilisation régulière est essentielle pour réduire les risques d’attaques ou de fuites de données confidentielles.

Mettre en place une politique de sécurité efficace implique l’ensemble des parties prenantes, notamment les collaborateurs qui doivent être informés au mieux afin que chacun comprenne son rôle et ses responsabilités en matière de sécurité IT.